Los ingenieros de Microsoft han presentado el proyecto CyberBattleSim, un experimento realizado en Python que tiene como objetivo mostrar como los ciberdelincuentes realizan los ataques llamados "movimientos laterales". El movimiento lateral es parte de una de las etapas que utiliza un hacker ético y cracker en un ataque dirigido, que típicamente son; la recolección de información y escaneo, acceso y escalamiento de privilegios, exfiltración, sostenimiento, asalto y ofuscación.

El término "movimientos laterales" se refiere a operaciones que son llevadas a cabo por ciberdelincuentes de carne y hueso, o procedimientos automatizados para atacar otros sistemas conectados a la misma red una vez que una máquina conectada a ella se encuentra comprometida. Como ya sabemos, para evitar consecuencias desagradables siempre es esencial segmentar la red protegiendo los sistemas que manejan información sensible.

Al mismo tiempo, la correcta gestión de los permisos asignados a las cuentas de los usuarios juega un papel crucial.

El proyecto CyberBattleSim publicado en GitHub crea un entorno de red simulado (obviamente no se lleva a cabo ninguna operación en la red local "real") y gracias al código basado en el kit de herramientas OpenAI Gym se inicia un ataque que explota la información recopilada utilizando un sistema de inteligencia artificial.

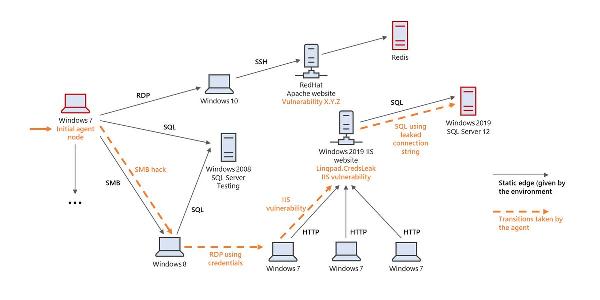

Tomemos el diagrama de la figura como ejemplo: el atacante logró irrumpir en la otra red corporativa explotando el sistema de Windows 7 de la izquierda. Piensa en la apertura de un archivo adjunto malicioso por un colaborador o empleado.

CyberBattleSim muestra cómo la inteligencia artificial, gracias al uso de una serie de algoritmos para el aprendizaje automático, logra abrirse paso en la LAN iniciando primero un ataque a través de SMB (explotando una brecha de protocolo para compartir archivos y carpetas) en una máquina con Windows 8 y luego logrando iniciar sesión en un sistema Windows 7 mediante la explotación de credenciales almacenadas en caché.

El siguiente movimiento lateral es un ataque a un servidor IIS utilizando una vulnerabilidad conocida. Por último, una vez que toma el control de ese equipo, el componente malintencionado extrae las credenciales de inicio de sesión de un servidor SQL.

La simulación CyberBattleSim te permite hacerte pasar por el atacante y al mismo tiempo representa un desafío para los expertos en seguridad que deben interceptar rápidamente los movimientos laterales puestos en marcha por un código malicioso hipotético.

Lo que se ha logrado es un poco "comercial" para Microsoft Defender 365 y Azure Sentinel, soluciones que ayudan a detectar y cortar cualquier ataque como los descritos.

Mediante la realización de algunas pruebas utilizando el código desarrollado por los técnicos de la empresa Redmond encontrarás que en algunos casos el atacante, incluso utilizando rutinas completamente automatizadas y con inteligencia artificial, pueden tener que lanzar cientos de pruebas e intentos hasta conseguir el acceso.

El problema es que el algoritmo se puede optimizar en gran medida, y Microsoft explica que el próximo paso será aumentar la inteligencia de las plataformas que puedan proporcionar una respuesta adecuada a los ataques.

El enfoque utilizado por CyberBattleSim es deliberadamente abstracto para garantizar que el código desarrollado por Microsoft no se pueda utilizar para lanzar ataques en el mundo real.

"Con CyberBattleSim, solo estamos arañando la superficie de lo que creemos que tiene un enorme potencial para aplicar el concepto de aprendizaje de refuerzo a la seguridad", explica William Blum (Equipo de Investigación de Defensores de Microsoft 365).

El aprendizaje de refuerzo es una técnica de aprendizaje automático que tiene como objetivo crear agentes autónomos capaces de elegir acciones para alcanzar determinados objetivos, a través de la interacción con el entorno en el que se encuentran inmersos. "Invitamos a investigadores y científicos de datos a construir nuevos proyectos a partir de nuestro experimento. Creemos que este trabajo puede ampliarse e inspirar nuevas e innovadoras formas de abordar los problemas de ciberseguridad".