Hemos recuperado un artículo publicado en la revista MSX Extra nº44 (1988) sobre los virus informáticos.

¿Qué es un virus? ¿De dónde surge su poder destructivo? ¿Cómo se pueden infiltrar en el interior de los ordenadores? ¿Cuáles son las vías de contagio? ¿De dónde proceden?

Responderemos a todas estas preguntas de un modo claro, y sin sensacionalismos, para clarificar la deformada imagen que se ha dado de estos programas en los principales medios de comunicación.

Un virus no es más que un programa. Un programa muy especial. Su principal misión no consiste en realizar algún tipo de cálculo, o en divertir al usuario. Su única misión es realizar tantas copias de sí mismo como sea posible, haciendo que éstas alcancen al mayor número de ordenadores.

De forma análoga a como actúan los virus biológicos, los virus informáticos contaminan en primer lugar a una sola víctima. Una vez aposentado, el virus comienza a multiplicarse masivamente contaminando tantos ordenadores como pueda. Cada vez que uno de los virus hijos ataca a un nuevo ordenador se remida el proceso. Pasado un lapso de tiempo adecuado (variable según el tipo de virus) el virus hijo comienza a multiplicarse y a infectar nuevos ordenadores.

Esta es, en pocas palabras, la forma de actuar de los virus más conocidos.

Pero uno de los puntos que más obsesiona a los usuarios es el de cómo llega un virus a contaminar un determinado ordenador.

Por lo general (hablando de virus no hay ninguna certeza sobre nada) los virus atacan al ordenador camuflados de programas. Los programas piratas son un claro ejemplo de ello. En más de una ocasión un disco o cinta pirata que promete contener el último videojuego de moda contiene en realidad un virus capaz de destruir el ordenador o, por lo menos, de hacerle bastante daño.

Pero en lugar de divagar sobre lo que pueden o no pueden hacer los virus será más ilustrativo que estudiemos su historia, cómo se crean, se transmiten y, finalmente, atacan al ordenador.

LOS ORIGENES

El nacimiento de un virus no es, en absoluto, un proceso casual. Un virus es un programa creado con muchas horas de trabajo. Es un programa complejo, muy complejo, que precisa para su realización de unos elevados conocimientos sobre el lenguaje máquina de la máquina en la que se pretende implementar. Un virus es un programa que debe permanecer oculto durante mucho tiempo (primera dificultad) hasta que, en un momento determinado aparecen.

Existen muchas opiniones acerca del origen de los virus. Tal vez una de las más verosímiles es la de su derivación a partir de las bombas de relojería o de los caballos de troya.

Las bombas de relojería son programas que, pasado un cierto tiempo y, si no son desactivados previamente, destruyen toda la información que contiene el aparato.

El fenómeno se dio a conocer por primera vez en Estados Unidos. Algunos programadores, como protección ante el despido, generaron en los grandes ordenadores de sus empresas bombas de relojería. Cada mes estos programadores reactivaban las bombas, con lo que nada ocurría. Al ser despedidos, sin nadie que pudiera desactivarlas, las bombas de relojería destruían el contenido contenido del ordenador. Estos programas causaron un gran revuelo en el mundo informático ya que ponían en evidencia la debilidad de los sistemas informáticos frente a las amenazas internas.

El auge de las comunicaciones hizo que muchos jóvenes, por medio de sus módems, accedieran a grandes ordenadores de forma ilegal. Son los conocidos hackers. Un arma muy utilizada por y contra los hackers son los caballos de troya. Los caballos de troya son programas con un aspecto muy atractivo pero que, al ejecutarse, actúan de forma tan estructiva como las bombas de relojería.

Estos programas, por lo general, son utilizados por grandes empresas como medida de protección contra los hackers. También son introducidos por los hackers en BBS y otros grandes ordenadores.

Y LLEGO EL VIRUS

Como evolución de los anteriores surgen los virus. Todavía no está muy clara la posible utilidad de estos programas para aquellos que los generan. Estos programas son armas puramente destructivas; pero además son armas cuya destrucción sigue un curso totalmente aleatorio. Puede ocurrir fácilmente que un virus llegue a infectar el ordenador de su propio creador.

Hace poco ha saltado a las páginas de los periódicos la noticia del ataque sufrido por Israel (1986) por medio de virus infiltrados en un gran número de ordenadores.

Al parecer en muchos casos los virus son pasatiempos para hackers que disfrutan destruyendo todo lo que alcanzan.

Algo que sólo cabe en una mente enferma, el placer de la destrucción en sí misma, aun cuando puede uno mismo llegar a ser el objetivo de esta destrucción.

La peligrosidad de los virus radica en el hecho de que, al ser programas ocultos durante mucho tiempo, pueden realizar muchas copias de sí mismos antes de ser detectados. La reproducción, dado el bajo número de detecciones precoces, sigue órdenes claramente geométricos.

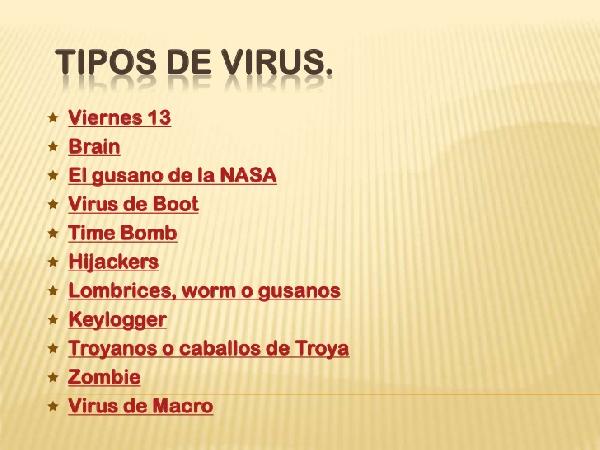

LOS TIPOS DE VIRUS

Hay virus «de cepa juguetona» que únicamente molestan al usuario haciendo aparecer en pantalla pelotas que rebotan arrítmicamente, textos que delatan la ingenuidad del usuario, o simplemente el nombre del virus.

Estos virus causan, en un primer momento, la sorpresa del usuario, que acaba por lo general encaprichándose de su nuevo bichito. Pero más tarde empiezan a generar en él serios recelos. Recelos muy sanos, por cierto. Porque existen virus mucho menos simpáticos. Estos virus, una vez han realizado su misión, infectan el mayor número posible de ordenadores, atacan al ordenador haciendo que pierda toda la información (programas, datos, etc.) contenida en su memoria; llegando en algunos casos a destruir el aparato.

INFECTAR UN ORDENADOR

Infectar un ordenador, dado el grado de promiscuidad existente entre los programas de los usuarios actuales, es la cosa más fácil del mundo. Basta con disimular el virus en algún programa atractivo al usuario. En cuanto se cargue este programa en el ordenador el virus se colocará en una zona bien resguardada de la memoria principal e iniciará allí su letargo. Cada vez que un nuevo diskette se introduzca en el ordenador, cada vez que grabemos un programa en cinta, cada vez que se envíe un programa por módem, el virus entrará en funcionamiento y realizará una copia de sí mismo.

El usuario que reciba la cinta, disco o transmisión módem recibe a su vez, camuflado, el virus. Al cabo de un cierto tiempo el virus sale de su fase de letargo y realiza la misión que le ha sido programada, misión que en algunos virus consiste sólo en escribir un mensaje en pantalla mientras en otros llega hasta la destrucción total del ordenador.

MEJOR PREVENIR QUE LLORAR

Uno de los puntos que más preocupados tiene a los usuarios informáticos es el modo de prevenir el ataque de un virus. Al igual que con los virus biológicos la solución es bien sencilla, basta con no someterse a las prácticas de riesgo.

Ciertas reglas fundamentales son de observación obligada si se desea mantener el ordenador libre de infecciones. — No exponer nuestro ordenador a programas de origen desconocido. — No downloar (copiar, vamos) programas por vía módem, o al menos no ejecutarlos sin haberlos sometido previamente a una minuciosa inspección. — No instalar en discos duros programas que no hayan sido probados con anterioridad. — Insertar en ordenadores extraños discos con protección de escritura. (En caso de que el ordenador esté infectado no podrá copiar el virus sobre nuestros discos.) — No encender el ordenador con un disco «dudoso» en su interior. Utilizad siempre el disco original del sistema operativo. — Etc.. Todas las medidas son pocas para prevenir el ataque de un virus porque mientras nosotros buscamos medias de protección contra ellos los programadores de los mismos se las ingeniaran para hacerlos cada vez más destructivos.

FICHA TECNICA

Para los amigos de la programación en ensamblador vamos a dar unos apuntes de cómo trabajan los virus, de cómo detectarlos y, en algunos casos, de cómo eliminarlos.

Una vez el virus se carga en el ordenador, se ejecuta como un programa normal. Lo primero que hace este programa es colocarse en una zona lo más oculta posible. Son lugares óptimos para ello la zona de variables del sistema, o en los límites superiores o inferiores de la RAM.

Cuando el virus se ha reubicado a la nueva posición de memoria precisa asegurarse de que en algún momento volverá a ejecutarse. Precisamente en el momento en que sea factible realizar una copia del virus.

Para conseguir esto último se suelen parchear los vectores de interrupción, o bien los HOOKS de la RAM. De esta forma si, por ejemplo, se parchea la instrucción CSAVE, el virus tomará el control cada vez que se ejecute esta instrucción con lo que se grabará en muchas cintas. Con algo de suerte (para el virus) estas cintas contaminadas irán a parar a otros muchos ordenadores que volverán a ser contaminados por el virus.

En un determinado momento, de forma totalmente aleatoria, el virus cambiará de actitud (por ejemplo el virus puede cambiar de actividad cuando detecte un nombre de fichero con un carácter Z).

A partir de ese momento los virus se hacen visibles. Pueden borrar el contenido de la memoria, de los discos que están conectados al ordenador y, en casos extremos, destruir al propio ordenador.

Localizar un virus no es fácil; pero tampoco es imposible. Lo primero que hay que hacer es acceder a un ordenador sano. A partir de este ordenador hay que obtener un listado de los HOOKS en la RAM y de los posibles vectores de interrupción. Una vez tenemos el listado de los ganchos de un ordenador sano pasamos a comparar los con los del ordenador infectado. Si cambiamos los HOOKS alterados por el virus a su valor normal es muy probable que desactivemos (no eliminemos) el virus.

Es mucho más complicado eliminar el virus de los discos o cintas contaminados ya que esto depende en gran medida del proceso seguido por cada virus para realizar sus copias. Un estudio detallado del virus, una vez localizado y desactivado, puede dar las pistas suficientes para eliminar de nuestras cintas o discos a tan peligroso huésped.

VIRUS MSX

Por ahora parece que los usuarios de MSX podemos estar bastante tranquilos.

Pese a que en Japón parece existir alguno de estos programas no conocemos de la existencia de ninguno de ellos en el viejo continente. Debido a la publicidad que se ha hecho últimamente sobre estos programas es que más de un programador «mediopirado» se dedique a programar uno de estos engendros.

Así que, ahora más que nunca, prestad la máxima atención a los programas que introducís en vuestros ordenadores.

Respecto al resto de sistemas, y para terminar, diremos que los Commodore AMIGA (debido a su complejo sistema multitarea) y los compatibles PC son las máquinas más atacadas en nuestro país por esta destructiva invasión. Hoy por hoy los virus sólo han aparecido en unos pocos ordenadores pero probablemente sean ya cientos, o miles, los ordenadores infectados en los que todavía no se ha manifestado la «enfermedad».